Die sicherheitspolitische Lage hat sich grundlegend verändert. Mit der oft zitierten „Zeitenwende“ steigt der Handlungsdruck massiv. Gleichzeitig verschärfen sich technologische, regulatorische und organisatorische Anforderungen.

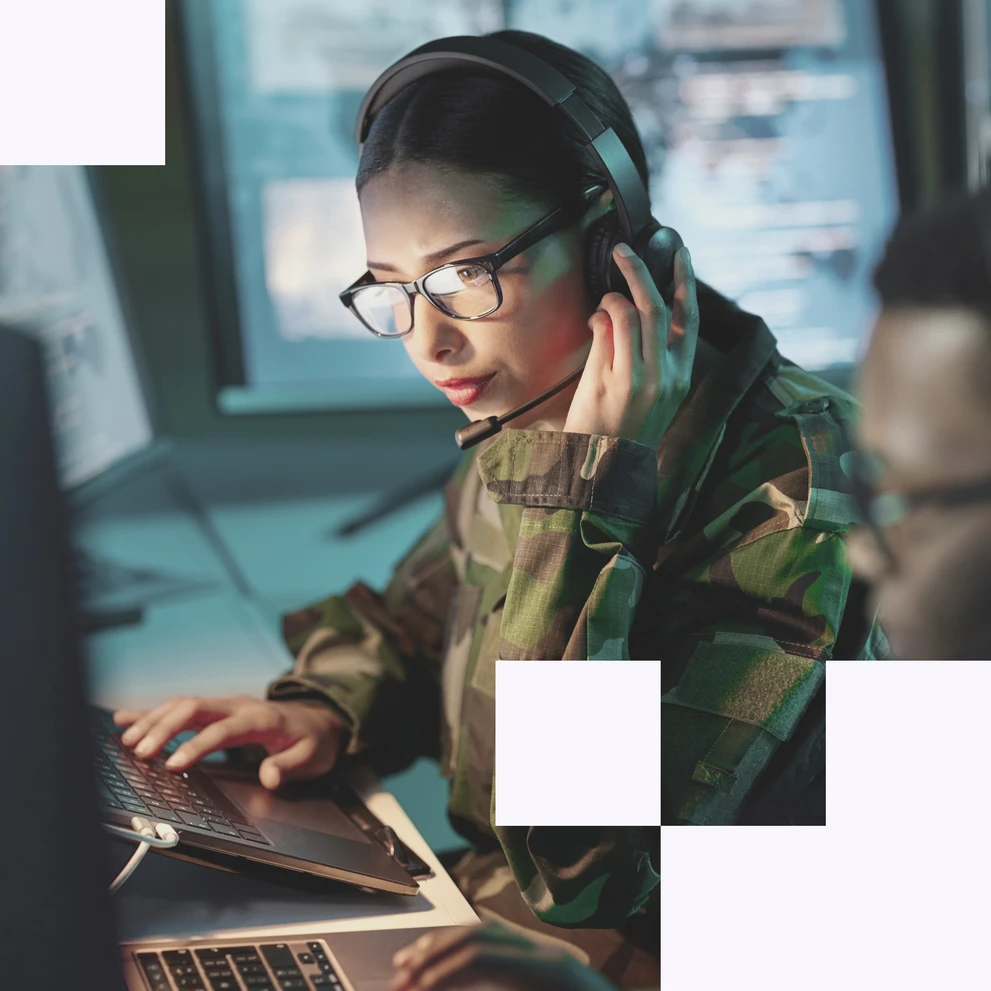

Digitale Verteidigung findet nicht im geschützten Innovationsraum statt. Der Verteidigungssektor muss digitale Fähigkeiten unter realen Einsatzbedingungen sicherstellen. Unter Bedingungen, die sich entscheidend von zivilen Branchen unterscheiden: Getrennte Domänen und Netze, hohe Schutzbedarfe, strenge Klassifizierung, eingeschränkte Tools, komplexe Nachweise.

Digitale Wirksamkeit entscheidet sich entsprechend nicht im Labor, sondern im laufenden Betrieb, unter Zeitdruck, im Einsatz. Der Spagat zwischen Erneuerung und Stabilität wird damit zur dauerhaften Führungsaufgabe und wachsende Komplexität zunehmend zum operativen Risiko.